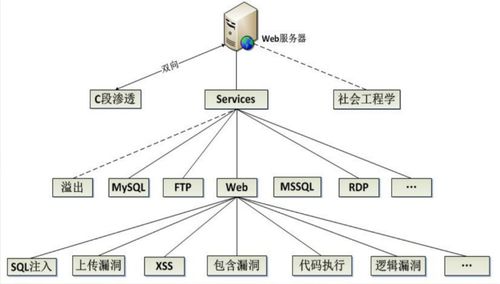

在数字化浪潮中,Web系统已成为企业、政府和各类组织提供计算机系统服务的核心载体。其开放性与复杂性也使其成为网络攻击的主要目标。深入理解Web系统的常见漏洞并实施有效的防护方案,是保障服务连续性、数据安全性和用户信任度的基石。本文将系统性地剖析几类高频且危害严重的Web漏洞,并提出针对性的纵深防护策略。

一、 常见Web系统漏洞剖析

- 注入漏洞(Injection)

- 原理与危害:当不可信的数据作为命令或查询的一部分被发送给解释器时,可能引发注入攻击,如SQL注入、NoSQL注入、OS命令注入、LDAP注入等。攻击者可利用此漏洞读取、篡改或删除数据库数据,甚至完全控制服务器。

- 典型场景:用户登录、数据搜索、文件上传等参数未经过滤或转义直接拼接至后台查询语句中。

- 跨站脚本攻击(XSS)

- 原理与危害:攻击者将恶意脚本代码注入到其他用户信任的网页中。当用户浏览该页面时,嵌入的脚本会被执行,从而盗取用户会话Cookie、进行钓鱼欺诈、劫持用户会话或破坏页面内容。主要分为反射型、存储型和DOM型。

- 典型场景:论坛评论、用户昵称、文章内容等允许用户输入并直接展示给其他用户的区域。

- 跨站请求伪造(CSRF)

- 原理与危害:攻击者诱使已登录的用户在不知情的情况下,向Web应用发送一个恶意请求(如转账、修改密码、发表评论)。由于浏览器会自动携带用户的认证信息(如Cookie),该请求会被服务器误认为是用户的合法操作。

- 典型场景:任何带有状态改变功能的请求(GET/POST),且未对请求来源进行验证。

- 敏感数据泄露

- 原理与危害:Web应用未能有效保护敏感数据,如密码、信用卡号、个人身份信息等。泄露方式包括:数据传输未加密(未使用HTTPS)、敏感信息明文存储、不安全的直接对象引用(IDOR)导致越权访问数据文件。

- 典型场景:API接口返回过多信息、配置文件或备份文件暴露在Web目录、日志中记录敏感数据。

- 安全配置缺陷

- 原理与危害:由于不安全的默认配置、不完整的临时配置或配置错误,导致系统暴露不必要的攻击面。例如:使用默认账户密码、暴露不必要的服务端口、错误的文件或目录权限、启用了不安全的HTTP方法、错误的CORS策略、过时且有漏洞的组件等。

- 典型场景:生产环境开启调试模式、服务器返回详细的错误信息、未及时更新第三方库或框架。

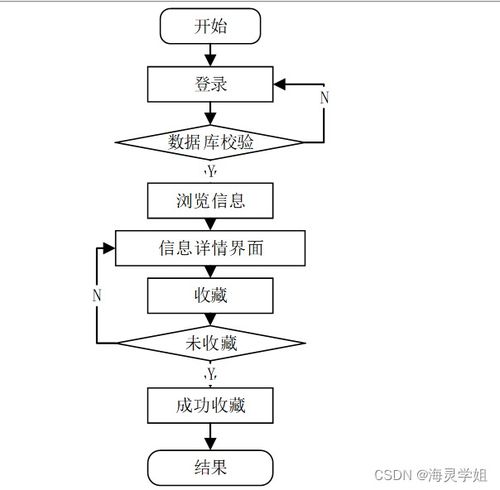

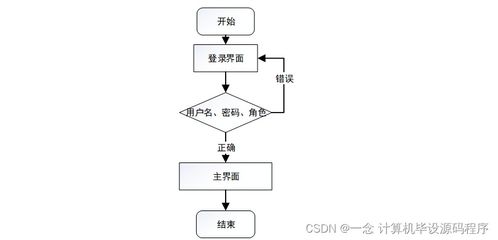

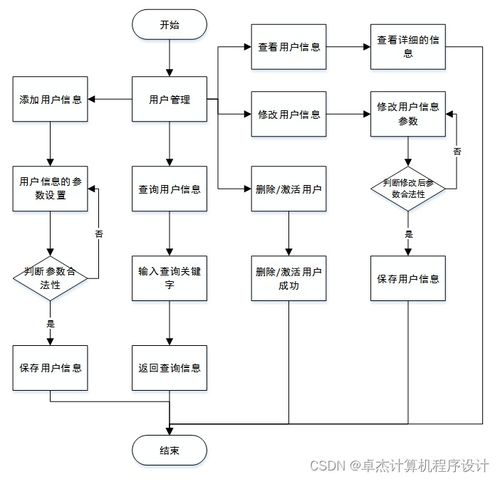

- 身份认证与会话管理缺陷

- 原理与危害:与用户身份认证和会话管理相关的功能实现存在缺陷,允许攻击者破解密码、会话令牌或利用其他实现漏洞来冒充其他用户身份。

- 典型场景:弱密码策略、会话令牌未安全生成与传输、会话超时设置过长、注销功能不健全导致令牌无法失效。

二、 综合防护方案与实践

构建安全的计算机系统服务,需要采取“设计安全、纵深防御、持续监控”的综合策略。

- 安全开发生命周期(SDLC)集成

- 左移安全:在需求、设计、编码阶段即引入安全考量。进行威胁建模,明确资产、威胁和防护措施。

- 安全编码规范:制定并强制执行安全编码规范,对开发人员进行安全意识培训。

- 代码审计与自动化扫描:在开发过程中,集成静态应用程序安全测试(SAST)和软件成分分析(SCA)工具,及早发现代码和组件中的漏洞。

- 输入验证与输出编码

- 白名单验证:对所有用户输入进行严格的白名单验证,仅允许符合预期格式的数据通过。

- 参数化查询:应对注入攻击的根本方法。对所有数据库查询使用参数化语句(预编译语句)或存储过程,避免拼接SQL。

- 输出编码/转义:根据输出语境(HTML、JavaScript、CSS、URL),对动态内容进行恰当的编码,这是防御XSS的核心。

- 强化身份认证与会话管理

- 多因素认证(MFA):对关键操作和高权限账户强制启用MFA。

- 安全的凭证管理:使用强密码策略,并采用加盐哈希(如Argon2, bcrypt)存储密码。确保登录、API等所有通道使用HTTPS。

- 安全的会话处理:使用服务端安全的会话管理机制,生成高强度、随机的会话令牌,并通过Secure和HttpOnly属性设置Cookie,防止客户端脚本访问。实现安全的注销和会话超时。

- 访问控制与授权

- 最小权限原则:确保用户和系统组件只拥有完成其功能所必需的最小权限。

- 服务端强制访问控制:对所有请求进行服务端授权检查,避免依赖客户端传递的不可信参数来判断访问权限(防御IDOR)。

- CSRF防护:为状态变更请求使用CSRF令牌(Anti-CSRF Token),并验证请求的Referer头或使用SameSite Cookie属性。

- 安全配置与运维

- 加固指南:遵循操作系统、中间件、数据库和应用程序的官方安全加固指南进行配置。

- 依赖管理:持续清点并更新所有第三方库、框架和组件,使用自动化工具监控已知漏洞(CVE)。

- 安全传输与存储:强制使用TLS 1.2+(推荐TLS 1.3)加密所有通信。对敏感数据(包括备份)进行加密存储,并安全管理密钥。

- 监控、审计与应急响应

- 集中化日志:收集并保护应用、服务器和网络的安全日志,记录所有关键操作和异常行为。

- 运行时防护:部署Web应用防火墙(WAF)作为边界防护层,并考虑使用运行时应用程序自保护(RASP)技术。

- 定期渗透测试与漏洞扫描:定期聘请专业团队进行黑盒/白盒渗透测试,并使用动态应用安全测试(DAST)工具进行自动化扫描。

- 制定应急响应计划:明确安全事件发生时的报告、分析、遏制、根除和恢复流程。

###

Web系统的安全性是提供可靠计算机系统服务的生命线。漏洞防护并非一劳永逸,而是一个贯穿系统设计、开发、部署、运维全生命周期的持续过程。通过将上述技术防护方案与严格的安全管理流程相结合,构建主动、动态、纵深的防御体系,方能有效抵御不断演变的网络威胁,确保Web系统在复杂网络环境中的稳健运行与数据安全。